7 tipov, ako sa chrániť pred phishingom

O tom, že phishingové nástrahy nehrozia len veľkým korporátom, sme písali už niekoľkokrát. Nachytať sa na ne, nieje až také ťažké. Aby ste sa chránili pred takýmito útokmi aj vy a vaši najbližší, prinášame niekoľko tipov, ktorých sa môžete vo svojom súkromí držať. Vďaka nim sľubujeme, že sa na žiaden phishingový háčik nechytíte, ale budete vo vodách kybernetického bezpečia plávať slobodne ako ryba vo vode. A navyše – s ochránenými dátami.

Obsah

- Rozpoznanie phishingového emailu

- Pokročilá ochrana od Google

- Compartmentalizacia

- Webové rozšírenia

- Asymetrická kryptografia

- Bezpečnostný FIDO kľúč

- Dôležitosť aktualizácií

1. Rozpoznanie phishingového emailu

1.1 Text

Obsah a text záleží od druhu phishingového emailu. Ak je phishinogvý email cielený na masu, obsahuje gramatické chyby, aby zachytil iba tých ľudí, ktorí sa dajú nachytať. Hacker nechce strácať čas s obeťou, ktorá vie útok rozpoznať. Na druhej strane - ak je útok cielený, je gramaticky bezchybný. Hackeri sa v e-mailoch vydávajú za dôveryhodné inštitúcie ako je Slovenská pošta, Daňový úrad, Ministerstvo vnútra atď. a snaží sa vytvoriť urgenciu, napr. nedoplatok alebo ponúknuť dobrý “deal”.

1.2 Podozrivé odkazy

Ak prejdete myšou nad podozrivý link (neklikať), tak vľavo dole sa zobrazuje link na ktorý budete presmerovaný. Týmto dokážete zistiť, či link je podozrivý ešte pred tým, než na neho kliknete.

Taktiež hackeri často využívajú prílohy s koncovkami pdf.exe alebo .rar dokumenty zašifrované v archíve, aby antivírus nezachytil malware.

1.3 Odosielateľ

Často je odosielaný z e-mailu, ktorý sa tvári podobne ako legitímny provider, napríklad grnail.com. Nie vždy je to však pravidlo. Kvôli tzv. Unicode, vám môže prísť aj email, ktorý sa vyzerá rovnako ako oficiálny e-mail webu.

Unicode sú znaky, ktoré vyzerajú podobne ako naše písmo. Kliknite na:

,čo vyzerá ako oficiálna stránka Apple-u, ale ak kliknete zistíte, že to tak nie je.

1.4 Zmyselnosť

Položte si otázky: "Prečo mi prišiel daný email? Objednával som si niečo " Ak si nie ste istý, zavolajte na telefonickú linku danej inštitúcie, od ktorej e-mail dorazil, napr. Slovenská pošta a opýtajte sa, či je skutočne e-mail od nich, či je daný nedoplatok ozaj potrebné uhradiť alebo to, čo sa tvrdí v e-maile.

TIP: Na webe je dostupný phishingový test, kde si môžete vyskúšať, ako viete rozoznať phishingový e-mail.

Zaujímavosť: Dvojfaktorové overenie pomocou SMS/ TOTP kódov* nechaní pred phishingom. Cháni pred únikom databázy hesiel, brute force útokmi a zlepšuje celkové zabezpečenie. Kódy majú časovú platnosť a hacker ich v prípade cieleného phishingu vie použiť.

*TOTP kód je kód generovaný aplikáciou napr. Google Authenticator:

1.5 Phishingový útok na strane hackera a obeti použitie nástroja: Evilginx2

2. Pokročilá ochrana od Google

Zapnutím pokročilej ochrany bude váš Google účet zabezpečený na maximálnu ochranu. Ide o bezplatnú ochranu pre tých, ktorí sú najviac zraniteľní. Patria tu politici, aktivisti a biznismeni, ale aj mnoho iných, ktorým záleží na bezpečnosti a ochrane. Okrem Gmailu pokročilá ochrana zabraňuje hackerom aj k neoprávnenému prístupu do Google Disku, kalendára, ku kontaktom, polohe a iným, viac informácií.

2.1 Aktivácia pokročilej ochrany

Na aktiváciu pokročilej ochrany je potrebných pár FIDO bezpečnostných kľúčov. Prečo sa to vyžaduje? Posledné výskumy od Google ukazujú, že bezpečnostné FIDO kľúče sú najúčinnejšou bežnou metódou proti hackerom.

TIP: Ako hlavný bezpečnostný kľúč odporúčame model s NFC, napríklad K9P. S K9P sa budete prihlasovať pravidelne a vďaka NFC ho viete využiť aj s mobilnými zariadeniami. Ako záložný kľúč môžete použiť cenovo dostupný A4B, s ktorým sa prihlásite v prípade, ak stratíte hlavný bezpečnostný FIDO kľúč.

2.2 Mobilný telefón ako bezpečnostný kľúč

Možnosťou je použiť aj mobilný telefón ako bezpečnostný kľúč. Touto možnosťou však aktuálne neviete aktivovať pokročilú ochranu od Google. Tú je možné aktivovať len párom FIDO bezpečnostných kľúčov a následne dokážete telefón použiť ako tretie, záložné riešenie.

Použitie telefónu ako bezpečnostného kľúča je potrebné zvážiť, keďže telefóny sú určené na komunikáciu a nie na bezpečnosť.

Problémom u mobilných telefónov sú najmä zraniteľnosti, ktoré môže útočník využiť. Aktualizácie mobilných zariadení slúžia ako záplaty na takéto zraniteľné miesta. Odporúčame používať telefóny od Google Pixel alebo Apple iPhone. Tie poskytujú bezpečnostné aktualizácie až na niekoľko rokov.

3. Compartmentalizácia

Compartmentalizácia alebo tzv. rozškatuľkovanie, je bezpečnostný model, pri ktorom na prístup do informačného systému alebo webového účtu potrebujeme viacero na sebe nezávislých, od seba izolovaných zariadení (škatuľiek).

„Predstavte si, že mate bezpečnostné dvere s dvoma zámkami. Je podľa vás bezpečnejšie ak má kľúče len jedná osoba ? Alebo ak sú dve nezávisle na sebe osoby a každá z nich má len jeden kľuč ? Správna z pohľadu bezpečnosti je druhá možnosť. V prípade, že jedného unesú, tak dvere neodomknú“ to je comparmetalizácia.

Čo to znamená v praxi? Máme používateľa, ktorý má všetko uložené v Keychain (vstavaný správca hesiel pre produkty Apple). Ak mu niekto hackne Apple účet, dostane sa k heslám, TOTP kódom (TOTP kód je 6 ciferný kód) a k súkromným kľúčom od Passkey. Prečo? Pretože nie sú rozškatuľkované. Tým sa hacker vie jednoducho prihlásiť do akejkoľvek služby a obísť tak dvojfaktorové overenie ( má prístup aj ku TOTP kódom a súkromným kľúčom Passkey).

Ak by používateľ mal aspoň dvojfaktorové overenie, rozškatuľkované napríklad namiesto TOTP alebo Passkey by používal hardvérový fido kľuč, tak hacker sa ďaleko nedostane. Nato aby sa hacker dostal ďalej, musí používateľovi ukradnúť fyzický FIDO kľúč. Ten je často chránený PIN kódom alebo odtlačkom prsta ako BioPass. (FIDO kľúč ako sme si spomínali vyššie funguje offline a súkromný kľúč je uložený bezpečne v Secure Elemente, ktorý je stavaný na rôzne útoky.) Preto je Passkey, aj napriek tomu že cháni pred phishingom nie vždy tá najlepšia voľba.

Zaujímavosť: TOTP kód sa väčšinou generuje na základe algoritmu: seed x aktuálny čas a dátum. Daný seed je uložený vo vašom telefóne a na serveri služby, kde sa prihlasujete. Ak hacker útočí, snaží sa získať seed, nie aktuálne kódy. Pre predstavu ako vyzerá seed: VN6EB3QIDN64TJ4JG4YA3MWSUQYFRXAK. Medzi najznámejšie TOTP aplikácie patrí: Google Authenticator a Authy.

4. Webové rozšírenia

4.1 HTTPS everywhere

Ide o rozšírenie pre webový prehliadač, ktoré automatický prepína tisíce webov z nezabezpečeného „http“ na zabezpečený „https“. Vďaka tomu bude komunikácia bude vždy šifrovaná a ochráni vás pred mnohými formami phishingu a MITM útokov.

4.2 Edge Aplication Guard

Pri vyššej verzii Windows 10/11 Professional je možné použiť aplikáciu Edge Application Guard od Microsoftu. Tá vám umožňuje prezerať web alebo spúšťať aplikácie v bezpečnom virtuálnom prostredí, ktoré je úplne izolované od zvyšku počítačového systému. Táto funkcia sa vám bude hodiť, pokiaľ chcete spúšťať podozrivé alebo nedôveryhodné internetové odkazy. Po zatvorení okna Application Guard, bude všetko bezpečne vymazané.

4.3 Bitwarden

Bitwarden je E2E**, open source a auditovaný správca hesiel. Uchováva a vypĺňa heslá automaticky podľa URL vo webovom prehliadači. Ak ide o podvodnú phishingovú URL, Bitwarden nevyplní žiadne prihlasovacie údaje, čím vás chráni.

Okrem toho správca hesiel Bitwarden umožňuje mať silné a unikátne heslá pre každú službu, ktorú využívate. Vďaka tomu si nemusíte pamätať každé heslo, ale len jedno- a to do Bitwardenu. Je kompatibilný s iOS, Androidom, Windowsom, MacOS a inými operačnými systémami.

Výhodou je najmä to, že v premium verzii je možné použiť na prihlásenie bezpečnostné FIDO kľúče ako dvojfaktorové overenie. Tie využívajú asymetrickú kryptografiu, vďaka ktorej eliminujete phishing, brute force a MITM útoky. Platená verzia stoji 10 $ na rok, čo je oproti ostatným správcom hesiel niekoľkonásobne lacnejšie. Ešte pred nastavením je potrebné Bitwarden stiahnúť a nainštalovať.

- Odkaz pre nastavenie Bitwardenu pre iOS

- Odkaz pre nastavenie Bitwardenu pre Android

- Odkaz pre nastavenie Bitwardenu pre webový prehliadač

Bitwarden nastavenie FIDO kľuča

TIP: V prípade webového rozšírenia Bitwarden – viete ho odomykať pomocou PIN, pri ktorom stačí kombinácia 4 čísel a ste v databáze. Brute force (útok silou) v tomto prípade nehrozí. Pokiaľ niekto zadá PIN trikrát po sebe zle, Bitwarden žiada opäť heslo. Je to jednoduché, rýchle a bezpečné riešenie.

**End-to-end (E2E) šifrovanie zaručuje, že k údajom nemá prístup ani poskytovateľ služby.

5. Čo je to asymetrická kryptografia?

Je to vytvorený unikátny pár kľúčov - jeden je súkromný a druhý je verejný. Pre lepšiu predstavu, verejný kľuč je ako zámok a súkromný je ako kľúč na otvorenie toho zámku. Kombináciou týchto kľúčov získate prístup do služby.

Verejný kľúč je uložený na serveri a je iný pre každú službu. Slúži len na overenie podpisu súkromným kľúčom. Ak ho hacker získa, nič sa nedeje (získa zámok, nie kľúč). Súkromný kľúč je uložený v zariadení a je potrebný na podpisovanie vygenerovanej challange. Nikdy neopúšťa zariadenie, keďže to, čo opúšťa zariadenie je podpísaná challange.

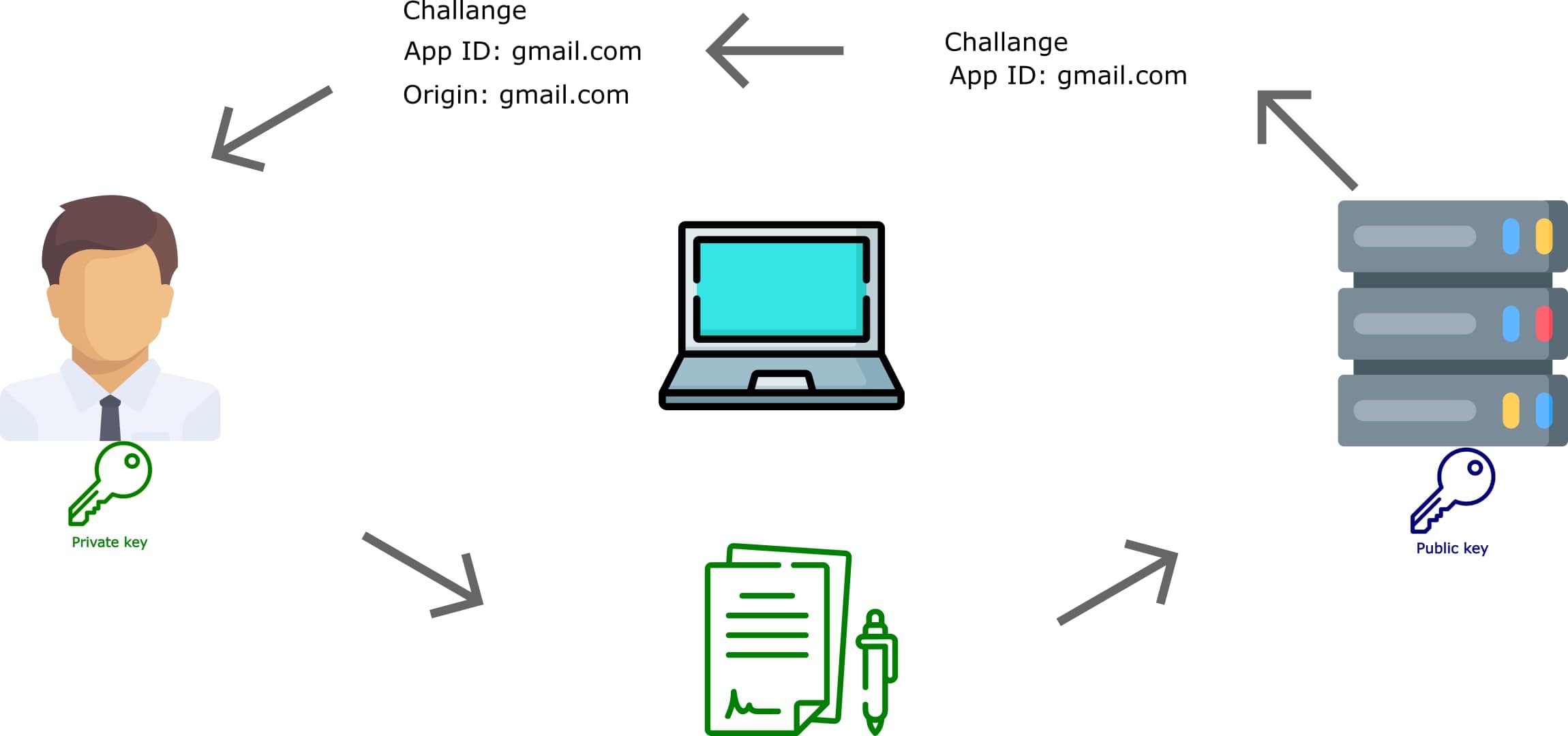

Prihlásenie pomocou asymetrickej kryptografie (Passkey, FIDO bezpečnostný kľúč) prebieha v 4 krokoch:

- Server, napr. Gmail vyšle challange (náhodne generované číslo) a app ID (čo je URL adresa servera, v našom prípade gmail.com).

- To prechádza do webového prehliadača, kde sa pridá origin (čo je aktuálna URL adresa, ktorá je zobrazená v prehliadači). Ak by to bolo grnail.com, autentifikácia zlyhá.

- Potom challange (náhodne generované číslo) ide na podpis a užívateľ pomocou súkromného kľúča akciu podpíše.

- Tak to putuje na server Gmailu, kde sa overuje, či app ID a origin sú rovnaké. Ak áno, overuje sa podpis pomocou verejného kľúča. Ak je všetko v poriadku, autentifikácia je úspešná.

6. Bezpečnostný FIDO kľúč

FIDO bezpečnostný kľúč je malé USB zariadenie, ktoré využíva princípy asymetrickej kryptografie. Dokáže rozpoznať a zabrániť cieleným útokom do vašich webových účtov. Pomocou FIDO kľúča sa prihlásite do webových služieb ako je Gmail, Facebook, Yahoo, Twitter, Dropbox, Microsoft a mnoho iných. Medzi najznámejšie patrí:

Tu treba spomenúť, že nie všetky webové služby podporujú FIDO bezpečnostné kľúče. To by sa malo zmeniť tento rok implementáciou Passkey. Celkový zoznam služieb nájdete na webe: katalóg (zvoľte protokol FIDO U2F a FIDO2).

Zaujímavosť: Bezpečnostná štúdia od Google skúmala metódy prihlásenia a ich účinnosť ochrany pred cielenými útokmi.

- FIDO bezpečnostné kľúče poskytujú 100 % ochranu pred cielenými útokmi

- Push notifikácie 90 % pred cielenými útokmi

- Overenie pomocou SMS 76 % pred cielenými útokmi

6.1 Výhody FIDO bezpečnostného kľúča oproti Passkey:

- Odolnosť (IP67)

- Životnosť viac ako 10 rokov

- Ochrana pred klonovaním

- Na uloženie súkromného kľúča využíva Secure element. Čip, ktorý je stavaný na rôzne formy hackerských, ale aj fyzických útokov

- Funguje offline bez pripojenia na Wi-Fi

- PIV, TOTP, HOTP a OpenPGP funkcie u vyšších verzií

6.2 Nevýhody FIDO bezpečnostného kľúča oproti Passkey:

- Počiatočná investícia

6.3 Útok v praxi

Takto vyzerá útok do služby Microsoft, ak používate FIDO kľúč. Hacker nezíska nič, a prístup je zamietnutý.

7. Dôležitosť aktualizácií

Veľa ľudí má spojené aktualizácie len s pridávaním nových funkcií alebo krajšej grafiky operačného systému. Tu si treba uvedomiť, že tieto aktualizácie obsahujú často aj bezpečnostné záplaty.

Ak vás hacker chce hacknúť, nájde si verziu vášho operačného systému a zistí, aké zraniteľnosti sú dostupné. Ak nemáte aktualizovaný systém, hacker tieto zraniteľnosti vie využiť a dostať sa tak do vášho zariadenia.

Ako to súvisí s phishingom? Tento blog je predovšetkým o tipoch, ako sa chrániť, jednotlivé útoky a techniky by sme mohli spracovať v samostatnom článku. Jednou z techník, ktoré útočník vie využiť, je však napríklad Pharming, keď malware zmení DNS, čím sa vami zadané linky do webového prehliadača zmenia na zobrazené phishingové verzie. Inač povedané ak zadáte google.sk do prehliadača, tak budete presmerovaný na phishingovú URL bez toho aby ste si to všimli.

Pravidelné aktualizácie a vstavaný antivírus Defender vám poskytne vysokú ochranu. Na Githube nájdete bezplatný nástroj na bezpečnejšiu konfiguráciu Defendera. ConfigureDegender vám pomôže nastaviť antivírus na vyššiu úroveň ochrany, čím sa zlepší celkové zabezpečenie PC. Možnosťou je zvážiť aj bezplatnú inštaláciu Malwarebytes Windows Firewall Control na správu firewallu alebo TinyWall.